Qu'est-ce qu'un VPN et comment fonctionne-t-il | Onlinesim

- 30 janv. 2023, 19:33

- 14 minutes

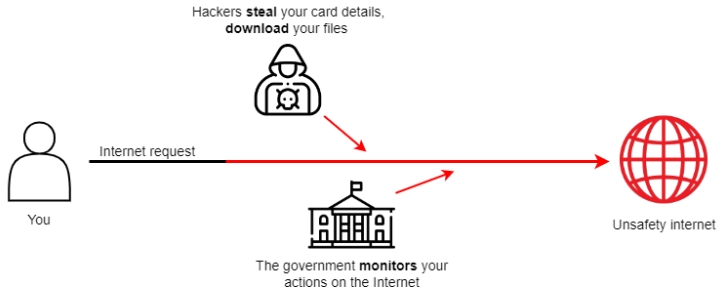

Le site officiel du gouvernement américain en 2021 a mis en ligne un rapport nous indiquant ce que les FAI savent sur leurs clients. Les FAI collectent des informations sur les appareils, l'IP des utilisateurs, les sites web qu'ils visitent, etc. Ces informations sont ensuite vendues à des sociétés de publicité tierces.

En outre, les informations sensibles sont souvent volées par des pirates informatiques. Par exemple, il y a eu 1,4 million de cas de vol de données d'utilisateurs aux États-Unis en 2021.

Une façon de se protéger des voleurs d'identité et de protéger ses informations personnelles est d'utiliser un VPN. Cet article explique ce dont il s'agit et comment il fonctionne.

Qu'est-ce qu'un VPN ?

Un VPN (Virtual Private Network) est une technologie qui permet de créer une ou plusieurs connexions sur un autre réseau.

Un VPN est généralement appelé une connexion sécurisée entre un ordinateur et Internet, ou encore entre un ordinateur et un autre. Une telle connexion permet de crypter le trafic, de modifier la localisation des utilisateurs et de se protéger contre la fuite d'informations confidentielles.

Lorsqu'on parle de VPN, on peut parler de différentes choses : la mise en place d'un réseau privé d'entreprise, le contournement des blocages ou une méthode pour transférer secrètement des fichiers. Dans cet article, nous aborderons les réseaux privés virtuels sous l'angle de la technologie et des services permettant d'anonymiser le monitor VPN trafic et de contourner les blocages.

Les VPN ont été conçus à l'origine pour offrir un moyen de créer des réseaux sécurisés basés sur des canaux de communication accessibles au public, comme l'Internet. Les serveurs VPN ont d'abord été utilisés par les gouvernements et les entreprises pour protéger les informations confidentielles.

Aujourd'hui, les utilisateurs utilisent ces services pour changer d'adresse IP et de localisation, contourner les blocages, etc.

Comment fonctionne le VPN ?

Tous les utilisateurs de l'internet se voient attribuer une adresse IP (IP - internet protocol). Lorsqu'une personne se connecte directement à Internet via le réseau d'un FAI, elle reçoit une adresse IP du groupe d'adresses du FAI.

Les fournisseurs doivent stocker et mettre à disposition sur demande des informations sur les personnes qui ont utilisé une adresse IP, le moment où elles l'ont utilisé et les serveurs auxquels elles se sont connectées à ce moment-là. Les fournisseurs peuvent également vendre des informations sur les utilisateurs à des agences de marketing ou à des sociétés d'analyse.

En cas d'utilisation de réseaux privés, le fournisseur d'accès Internet de l'utilisateur ne verra que la connexion aux serveurs. Ces points sont appelés "points d'entrée" dans un VPN.

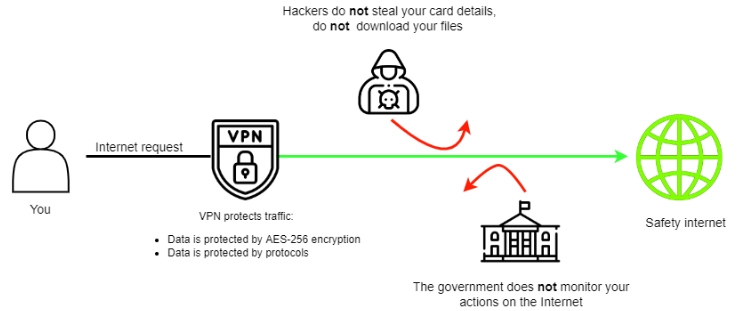

Cela ressemble à ceci : lors de la connexion à un VPN, la demande de l'utilisateur arrive d'abord au serveur VPN. Là, le service crée un tunnel spécial dans lequel la demande et les informations de l'utilisateur sont cryptées. La demande va ensuite au serveur du site, mais dans un tunnel sécurisé, et revient par le même tunnel.

Par conséquent, si quelqu'un a accès aux informations de l'utilisateur (VPN information), il ne pourra rien comprendre à celles-ci sans décrypter le trafic.

Le VPN modifie l'emplacement et l'adresse IP du client car les serveurs du service peuvent être situés dans différents pays. Qui dit pays différent dit adresse IP différente.

Le principe du VPN est similaire à celui du proxy : la demande est d'abord envoyée à un serveur intermédiaire, puis elle est transmise au serveur du site.

Seulement dans un proxy, le serveur intermédiaire peut être un appareil, tel que le PC d'un utilisateur. Les VPN, quant à eux, fonctionnent presque toujours sur des serveurs.

Comprenons le fonctionnement de ces services à l'aide d'un exemple. Disons qu'une personne est invitée à une fête. Le code vestimentaire veut que tout le monde vienne avec des masques pour que personne ne se reconnaisse. Un VPN est un masque, mais sur Internet. Il masque l'adresse IP et la localisation réelles afin que les serveurs, le gouvernement et les pirates informatiques ne reconnaissent pas l'utilisateur.

Internet sans VPN.

Internet avec VPN. Source :

Quels protocoles VPN les services utilisent-ils?

Ce schéma montre que le VPN utilise le cryptage AES-256 et divers protocoles pour protéger l'utilisateur.

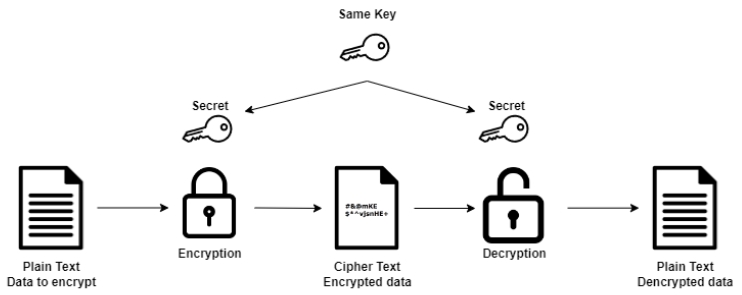

Cryptage AES-256. Le plus sûr et le plus courant. Essentiellement, le cryptage divise le trafic en plusieurs blocs fermés qui ne peuvent être piratés.

L'algorithme AES effectue des substitutions, des permutations et des transformations linéaires, qui sont réalisées dans des blocs de données de 16 octets chacun. C'est pourquoi AES est appelé un chiffrement par blocs.

Ces opérations sont répétées plusieurs fois. Chaque opération est appelée un tour. Chaque tour a sa propre clé unique qui est créée à partir de la clé de chiffrement originale et incluse dans le calcul.

Au moment du cryptage, chaque bit de données est remplacé par un autre en utilisant une table prédéterminée. On utilise alors une matrice 4 × 4, qui est déplacée comme suit : les bits de la deuxième rangée sont décalés d'un espace vers la gauche, ceux de la troisième rangée de deux espaces et ceux de la quatrième rangée de trois espaces.

Lorsqu'un bit individuel est modifié dans une clé ou un bloc de texte en clair, cela crée un nouveau bloc de texte chiffré.

Pour craquer AES, il faut obtenir toutes les clés uniques de chaque bloc.

L'AES-256 est également appelé chiffrement symétrique car il utilise la même clé pour chiffrer et déchiffrer les informations.

Comment fonctionne le cryptage AES-256

Cet algorithme est si puissant que même un superordinateur mettrait plus de temps à le décrypter que l'univers n'existe.

Il existe également d'autres types de cryptage. Par exemple, AES-128 et 192.

Ils diffèrent de l'AES-256 par la longueur de la clé et la difficulté de piratage. Ils sont moins sûrs, mais il faudra tout de même un équipement puissant pour y pénétrer.

Les protocoles sont WireGuard, OpenVPN, L2TP / IPsec, , IKEv2 / IPsec. Les trois premiers sont pratiquement identiques. La différence réside dans la sécurité et la rapidité.

WireGuard est plus rapide et plus fiable que les autres. Il utilise une cryptographie de pointe et le protocole UDP pour le transfert de données. Et il n'y a que 4000 lignes dans le code lui-même. Il est donc plus facile de vérifier les vulnérabilités et de l'améliorer.

En deuxième position, on trouve OpenVPN, un protocole universel à code source ouvert. Il diffère de WireGuard en ce que son code est plus volumineux et qu'il est donc plus difficile d'y trouver et d'y corriger les vulnérabilités. Il utilise TCP et UDP pour la transmission des données.

En troisième position, on trouve L2TP / IPsec. L2TP ne chiffre pas le trafic, il est donc utilisé en conjonction avec IPsec. Il utilise le port UDP 500 pour fonctionner. Il arrive donc que les VPN utilisant ce protocole échouent : le port est bloqué par les pare-feu.

IKEv2 / IPsec est similaire au précédent, mais fonctionne sur les appareils mobiles.

Certains services VPN, comme ceux qui sont gratuits, fonctionnent avec le protocole PPTP. Il s'agit du plus ancien protocole qui fonctionne depuis Windows 95.

D'une part, il ne ralentit pas la vitesse de connexion et est facile à mettre en place. D'autre part, le PPTP présente de sérieuses vulnérabilités. Ses protocoles d'authentification ne sont pas fiables et ont été fréquemment compromis dans les analyses de sécurité.

Types de VPN

Les VPN peuvent être divisés en deux catégories : ceux utilisés par les utilisateurs et ceux utilisés par les entreprises.

Pour les utilisateurs

Personnels. Ils sont utilisés par les utilisateurs pour se connecter à l'internet en toute sécurité et pour contourner les pare-feu et les géo-bloqueurs.

Mobiles. Comme les personnels, ils ne fonctionnent que sur les smartphones.

Pour le business

Avec un accès à distance. Les employés les utilisent pour accéder au réseau privé de l'entreprise lorsqu'ils voyagent ou travaillent à domicile.

Intersites. Alors que les VPN précédents sont conçus pour protéger un seul réseau, les VPN intersites relient différents réseaux. Par exemple, si une entreprise possède deux bureaux dans des pays différents, leurs réseaux peuvent être reliés par un VPN intersite.

Pourquoi utiliser un VPN

Pour contourner les blocages. Parfois, le gouvernement bloque différents sites web et vous ne pouvez pas les ouvrir.

Un VPN modifie votre adresse IP et votre localisation, ce qui donne l'impression que vous accédez au site à partir d'un endroit autorisé.

Maintenir l'anonymat. Presque tous les sites web suivent les adresses IP réelles des utilisateurs. Si un pirate s'introduit sur le site, il connaîtra toutes les adresses IP des visiteurs.

Un VPN masque l'adresse IP réelle de l'utilisateur et crypte le trafic sortant. Par conséquent, les sites pensent qu'une autre personne les visite. Et si un pirate s'introduit sur le site, il verra toujours la fausse IP de l'utilisateur.

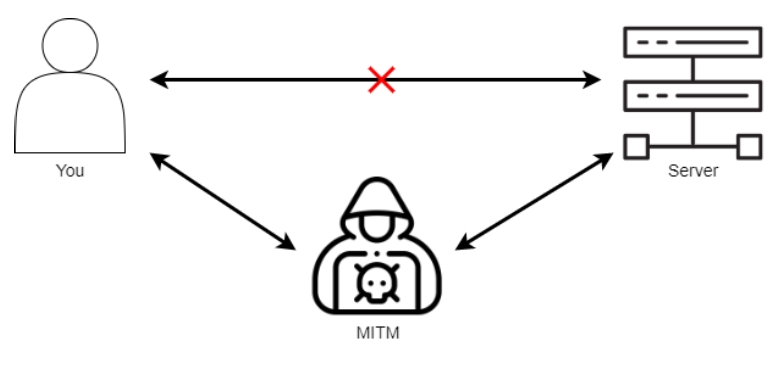

Protéger le trafic. Disons qu'un pirate sait qu'une personne utilise un réseau non sécurisé. Il s'interposera entre le trafic de l'utilisateur et le serveur et interceptera les données. Ce type de piratage est appelé MITM (man in the middle).

Un VPN internet protège le trafic à l'aide d'algorithmes de cryptage. Si un fraudeur tente de mener une attaque de type "Man-in-the-middle" (MITM), il ne pourra pas le faire car le trafic est crypté.

Description d'une attaque MITM

Se connecter aux réseaux publics. Il existe de tels réseaux dans les métros, les cafés, les aéroports et autres lieux publics. Le problème des réseaux publics est leur faible niveau de sécurité. Les pirates peuvent s'y introduire et intercepter le trafic sortant des utilisateurs qui utilisent ce réseau.

Le niveau de cryptage VPN permet à ce dernier de protéger tout le trafic sortant, de sorte qu'il ne peut pas être piraté.

La plupart des réseaux Wi-Fi publics utilisent la norme de sécurité WPA2, qui est considérée comme une norme de cryptage faible et vulnérable aux attaques MITM.

Créer un réseau privé d'entreprise. Si les employés d'une compagnie s'envoient fréquemment des fichiers sensibles, un pirate peut s'introduire dans leur connexion et voler des informations.

Un VPN permet de sécuriser votre environnement de travail grâce au cryptage et à des protocoles spéciaux.

Économiser de l'argent sur les achats. Le fait est que les prix des billets ou des marchandises peuvent varier d'un pays à l'autre. Avec l'aide d'un VPN, l'utilisateur changera de lieu pour se rendre dans un pays où les biens ou les billets sont vendus moins chers. Les proxies conviennent également à cette fin.

L'utilisation d'un VPN est-elle légale ?

Chaque pays a des lois différentes sur les VPN. Par exemple, aux États-Unis, au Royaume-Uni et au Canada, les réseaux privés peuvent être utilisés sans restrictions. En Russie, vous pouvez utiliser les réseaux privés virtuels à des fins personnelles, mais vous ne pouvez pas fournir de services. En Chine, les réseaux privés sont totalement interdits.

Si les services VPN sont interdits et bloqués dans le pays, vous pouvez utiliser des proxys de centre de données. Ils fonctionnent comme un VPN mais ne sont pas bloqués par le gouvernement.

Renseignez-vous donc sur la législation de votre pays avant de vous abonner.

Même si l'utilisation d'un VPN est légale dans votre pays, vous ne devez pas enfreindre les lois sur Internet.

Ne violez pas la politique d'utilisation de votre VPN, ne téléchargez pas de matériel protégé par le droit d'auteur.

Types de VPN services

Les VPN services peuvent fonctionner comme une application tierce sur un PC ou un smartphone, ou comme un plug-in dans votre navigateur. Ils diffèrent par leurs protocoles, mais fonctionnent sur les mêmes principes.

Les VPN et les serveurs proxy fonctionnent avec des applications distinctes. Par exemple, vous pouvez vous connecter à un VPN via votre navigateur et vous protéger lorsque vous surfez sur le web. Mais le même plug-in ne vous protégera pas dans d'autres applications qui ne sont pas connectées au VPN.

En outre, les VPN existent en version payante et gratuite.

Les différences entre les services gratuits et payants

Ils diffèrent par le degré de sécurité, le nombre de fonctionnalités et le niveau de performance. Voici une comparaison dans le tableau ci-dessous.

Gratuits | Payants | |

Sécurisent le trafic | +/- | + |

Permettent de contourner le géoblocage | +, ce n'est pas à la portée de tous | +, ce n'est pas à la portée de tous |

Maintiennent l'anonymat | On vend souvent des informations sur les utilisateurs à des tiers : gouvernement, annonceurs publicitaires | + |

Utilisent le cryptage et des protocoles solides | Cela dépend du service. Les VPN gratuits utilisent généralement le protocole PPTP, qui est facile à pirater. | + |

Nombre de serveurs | Généralement 1 à 10 serveurs dans plusieurs pays | Plus de 100 serveurs |

Bande passante | Généralement limité, ce qui entraîne des vitesses de connexion plus faibles | Illimité |

Qualité du travail d'assistance | Ne répond généralement pas aux messages | Répond rapidement, aide à résoudre les problèmes |

En 2015, il y a eu une situation qui a démontré les problèmes des VPN gratuits.

Hola VPN est un service gratuit qui permet de contourner les blocages et de protéger soi-disant le trafic Internet. Il est opérationnel depuis 2007 et le nombre total d'utilisateurs a dépassé 220 millions.

En 2015, 9 millions d'adresses d'utilisateurs de Hola ont participé à une attaque DDoS contre le site 8chan. Des personnes ont participé à l'attaque de pirates informatiques à leur insu. Il s'est avéré que Hola révélait les identifiants des utilisateurs ; les pirates en ont profité pour voler les adresses des clients.

Les gens utilisaient un service qui ne protégeait pas le trafic, mais les aidait seulement à contourner le blocage.

Les services payants offrent également des fonctionnalités supplémentaires :

- Pare-feu intégré. Un pare-feu est un bouclier entre votre appareil et Internet. Bloque les sites suspects et les sites de phishing qui se trouvent dans la base de données du service.

- Protection contre les fuites de DNS (système de nom de domaine). Le DNS convertit les noms de sites en adresses IP et vice versa. Avant d'atteindre un site, votre appareil envoie des requêtes DNS pour déterminer l'adresse IP du domaine que vous visitez.

Lorsque le DNS arrive sur le réseau, un pirate peut découvrir l'emplacement géographique réel de l'utilisateur ou de son FAI. Et ensuite trouver la véritable IP du client. Un VPN protège contre ces fuites car il utilise d'autres serveurs DNS pour déterminer l'hôte.

- Déconnexion d'urgence du réseau. Si la connexion VPN est interrompue, le logiciel bloque automatiquement le trafic sortant de l'ordinateur.

- Tunnelage fractionné du trafic. Le trafic de l'utilisateur est divisé en deux : l'un passe sous l'IP réelle, l'autre sous une IP modifiée. C'est pratique si vous devez visiter certains sites sous votre véritable IP.

Un autre avantage des VPN payants est la garantie de remboursement. Elle est généralement valable pendant 30 jours. Cela fonctionne comme suit : une personne a acheté un réseau privé virtuel, mais le service n'a pas aidé à contourner le blocage ou à cacher l'IP. L'utilisateur écrit au service d'assistance qu'il souhaite un remboursement de l'abonnement et le récupère.

Un remboursement fonctionnera si la personne a payé par le biais du site web de l'entreprise. Si vous avez acheté l'application sur Google Play ou AppStore, l'argent devra être remboursé par le biais de la place de marché.

Ce qu'il faut regarder pour choisir un VPN

Pays d'enregistrement du service. Le pays d'enregistrement de la société détermine si elle coopère ou non avec l'État. Par exemple, il existe une alliance : l'Alliance des 14 yeux.

L'alliance comprend :

🇨🇦 Canada

🇱🇷 USA

🇱🇺 Hollande

🇩🇰 Danemark

🇫🇷 France

🇫🇷 France

🇩🇪 Allemagne

🇬🇧 Grande-Bretagne

🇸🇪 Suède

🇪🇸 Espagne

🇳🇿 Australie

🇳🇿 Nouvelle-Zélande

🇧🇪 Belgique

🇮🇹 Italie

Les États membres de l'OTAN font également partie de l'alliance:

🇬🇷 Grèce

🇵🇹 Portugal

🇭🇺 Hongrie

🇷🇴 Roumanie

🇮🇸 Islande

🇱🇹, 🇱🇻, 🇵🇱, 🇪🇪 Pays baltes.

Aussi 🇮🇱 Israël, 🇸🇬 Singapour, 🇰🇷 Corée du Sud, et 🇯🇵 Japon.

Les VPN services enregistrés dans ces pays sont tenus de transmettre les informations relatives à leurs clients au gouvernement sur demande. Ils remettent habituellement :

- l'adresse IP réelle ;

- la durée de la session ;

- les caractéristiques de l'appareil de l'utilisateur.

Il est donc préférable de choisir des services qui sont enregistrés dans d'autres pays.

Nombre de serveurs. Plus il y en a, mieux c'est. Par exemple, si une entreprise dispose de peu de serveurs et qu'un grand nombre d'utilisateurs s'y connectent en même temps, les serveurs peuvent tomber en panne.

S'il y a beaucoup de serveurs, la charge sera répartie uniformément.

Le nombre de dispositifs par compte. Plus il y en a, mieux c'est. Vous pouvez utiliser l'internet sécurisé sur plusieurs appareils en payant un seul abonnement.

La meilleure option est que votre fournisseur de réseau privé virtuel fournisse des instructions et des paramètres pour créer un réseau VPN sur votre routeur. Dans ce cas, tous les appareils qui se connectent au WiFi du routeur seront protégés.

Politique d'absence de bûches. Une politique sans journal signifie que le service ne conservera pas d'informations sur l'utilisateur et ses activités en ligne. Seuls les services dont le siège est situé en dehors de la zone de l'alliance des 14 yeux peuvent maintenir cette politique.

Tunnelage fractionné du trafic. Ainsi, une partie du trafic passe par le tunnel sécurisé du VPN et l'autre partie passe par une connexion normale en même temps. C'est-à-dire utiliser l'Internet avec deux IP différentes : celle du FAI et celle du VPN.

Déconnexion d'urgence du réseau. Pour que les informations confidentielles ne soient pas divulguées sur l'internet si quelque chose arrive aux serveurs de l'entreprise.

Cryptage AES-256. Pour que les pirates ne puissent pas pirater votre trafic.

Pare-feu intégré. Ainsi, vous ne tomberez pas dans le piège d'une escroquerie ou n'accéderez pas accidentellement à un site de phishing.

Protection contre les fuites de DNS. Ainsi, personne ne peut connaître votre véritable IP et votre emplacement.

Assistance technique par chat en direct. Résoudre rapidement les problèmes s'ils surviennent. Si vous communiquez par courrier électronique, la résolution du problème risque de prendre trop de temps.

Conclusion

Le VPN permet de créer un réseau privé sécurisé pour se protéger des fraudeurs et des logiciels de phishing. Il est utilisé lorsque vous devez contourner un géo-blocage, maintenir l'anonymat, vous connecter à des réseaux publics ou mettre en place un Internet d'entreprise.