Базовые правила безопасности в интернете | Onlinesim

- 29 нояб. 2022 г., 17:47

- 10 минут

Безопасность и анонимность в интернете — как правила дорожного движения. Сложного ничего нет, но важно знать и понимать, по каким принципам работает интернет. Иначе ни отключение Cookies, ни использование AdBlock, VPN, Tor или виртуальных машин не защитит от мошенников и хакеров.

В последней статье из цикла «безопасность в интернете» рассказываем, какие правила нужно соблюдать и как это делать.

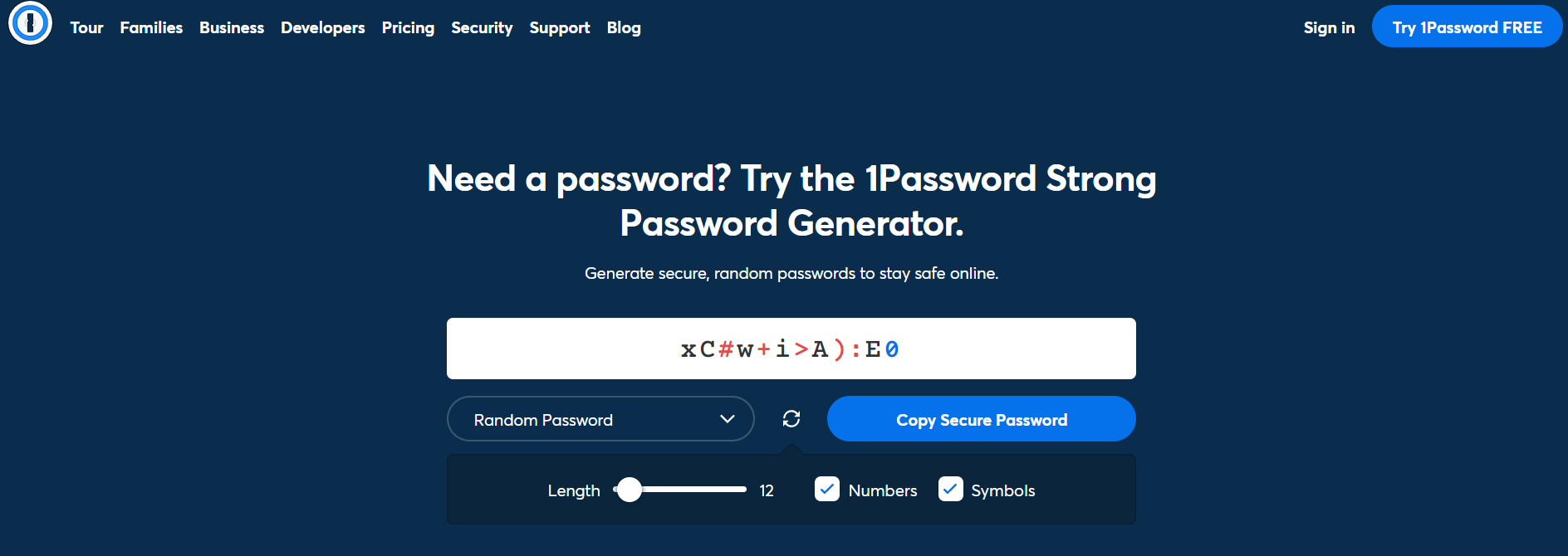

Правило №1. Использовать сложные логины и пароли

Если использовать логины и пароли по типу «QWERTY» или «111111111» — аккаунты взломает любой хакер. Надежный логин и пароль — сложная комбинация из цифр, заглавных и строчных букв и символов. Оптимальная длина — от 10 символов.

Лучший вариант — пользоваться генераторами паролей. Например, 1Password или LastPass. На этих сайтах можно задать параметры, по которым они генерируют пароль.

Также нужно устанавливать разные пароли и логины для разных сайтов.

Для дополнительной защиты можно устанавливать двухфакторную аутентификацию (2FA). 2FA — надежный метод идентификации пользователя в интернете с помощью специальных кодов, которые приходят по SMS или на почту.

Даже, если ваши пароли украдут, хакерам понадобится подобрать пароль к почте или украсть ваш телефон, чтобы пройти 2FA.

Правило №2. Разлогиниваться после посещения сайтов

Если заходите в соцсети, мессенджеры или другие программы в интернете с чужих устройств — разлогинивайтесь в конце сеанса. Иначе у человека останется доступ к вашему аккаунту.

Другой вариант — хакеры могут взломать ваше или чужое устройство, на котором вы не вышли из какого-то аккаунта и узнать конфиденциальную информацию.

Правило №3. Проверять безопасность соединений

Есть два протокола интернет-соединений: HTTP и HTTPS. Безопасно посещать сайты только с протоколом HTTPS, потому что он защищен SSL или TLS-шифрованием. Такое соединение трудно взломать, поэтому хакеры не смогут перехватить трафик.

Посещать сайты с HTTP-протоколами можно, но для этого нужно использовать VPN-сервисы. Если кто-то попытается отследить вас через HTTP-сайт, увидит только трафик VPN сервиса. Ваш реальный трафик не увидит никто.

Но связать VPN с реальной личностью в интернете все равно можно, если ранее вы авторизовались на сайте без VPN и в базе остался ваш IP адрес или другие данные.

О VPN мы рассказывали раньше, если пропустили, читайте в подробной статье.

Правило №4. Не подключаться к общедоступным Wi-fi сетям

Общедоступные сети есть в метро, кафе, аэропортах и других общественных местах. Проблема общедоступных сетей — низкая защищенность. Хакеры могут взломать его и перехватить исходящий трафик пользователей, которые этой сетью пользуются.

Чтобы никто в интернете не смог украсть ваши данные — не пользуйтесь такими сетями. Или подключайтесь к ним через VPN или Tor.

VPN защищает весь исходящий интернет-трафик, поэтому взломать его не получится. А Tor трижды шифрует трафик и перенаправляет его от сервера к серверу. В результате меняется пользовательский IP и местоположение, с которого идет запрос.

Подробнее о том, как Tor защищает трафик, рассказываем в отдельной статье.

Правило №5. Разделить интернет на личный и рабочий

Чтобы обезопасить себя от фишинга и мошенников, разделяйте интернет на личный и рабочий. Например, в рабочий заходите только через VPN или Tor, а в личный — через обычное соединение. Если вы защищаете рабочий интернет, но будете логиниться через него в социальных сетях или на других сайтах с личной информацией — хакеры смогут связать ваши действия с вашей личностью.

Поэтому делайте так: защищенный интернет — только для работы. Обычный интернет — для общедоступной информации: социальных сетей, мессенджеров и так далее.

Разделите аккаунты на личные и рабочие. Это поможет отслеживать мошенников и сохранять конфиденциальность. Например, если на рабочий аккаунт придет сообщение связанное лично с вами — сообщение мошенническое.

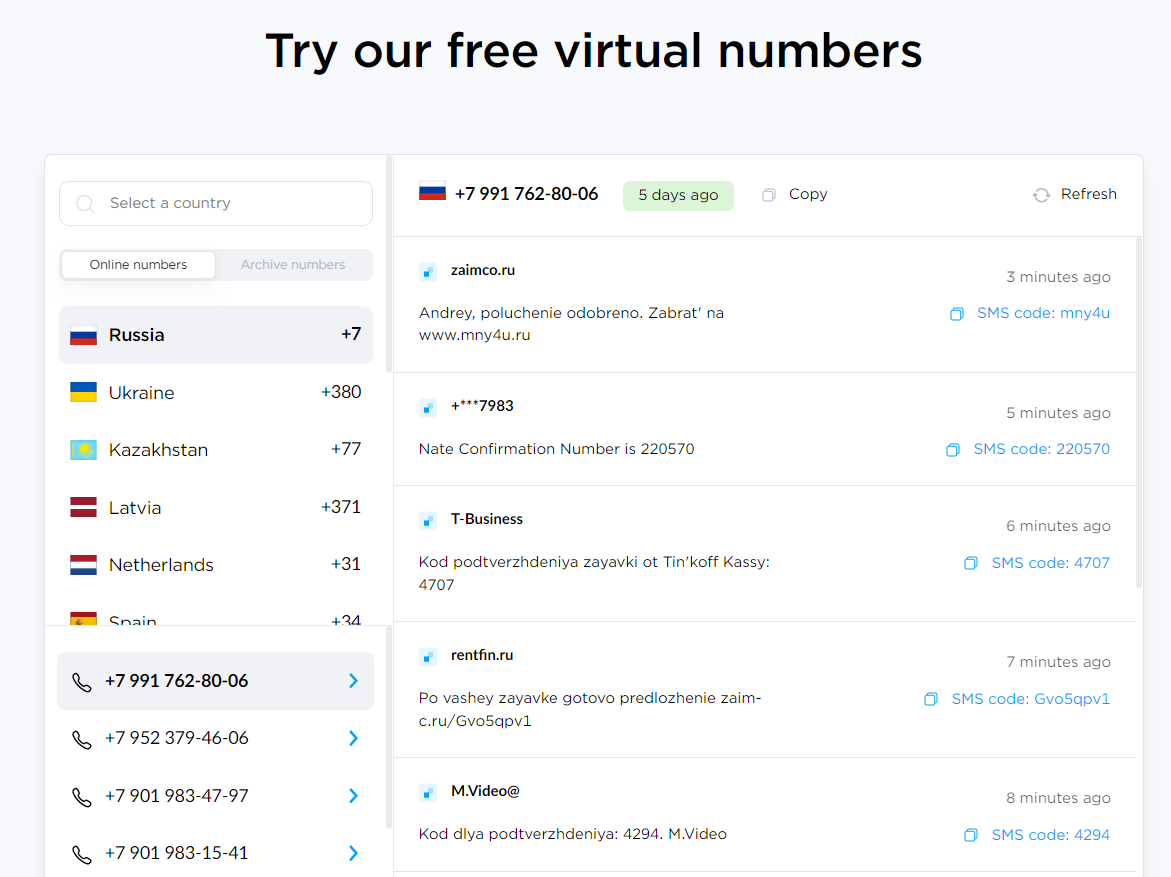

Чтобы создать несколько аккаунтов, потребуются разные номера телефонов для подтверждения регистрации. Реальные номера заводить не обязательно, хватит и виртуальных. Такие номера мы продаем в OnlineSim и других похожих сервисах.

Правило №6. Указывать подменный номер телефона

Когда регистрируетесь на сайтах с помощью телефона — номер попадает в базу данных сайта. Если мошенники взломают базу — узнают ваш номер телефона и будут надоедать звонками. А сопоставив ваш номер телефона и личность, смогут узнать:

- Где вы живете, какого размера ваш дом и сколько вы платите налогов.

- Имена членов вашей семьи.

- Информация о том, где вы путешествовали.

- Данные для входа в банковский аккаунт и подтверждения платежей.

Также хакеры могут украсть ваш номер телефона с помощью метода подменной SIM-карты. Хакеры установят ваш номер телефона на свой и смогут обманывать автоматизированные службы проверки банка и других организаций, что мошенник — вы, а не хакер.

Если хакеры украдут номер телефона, получат доступ ко многим аккаунтам с личными сообщениями, финансовой информацией и так далее.

Кроме того, мошенники смогут использовать ваш номер телефона для отправки фишинговых сообщений и автоматических звонков. Они будут пытаться обмануть вас, чтобы вы передали ценную информацию или деньги. Они смогут обмануть ваших друзей и семью, чтобы они поделились паролями или отправили деньги на ваш скомпрометированный номер.

Чтобы защититься от мошенников, не обязательно покупать новую подменную SIM-карту. Номер телефона можно купить в OnlineSim. Выбирайте любой из 10 000 номеров из 80 стран: надежные одноразовые номера для приема SMS или постоянные виртуальные, которые не отличаются от обычных.

Чтобы проверить сервис, можете воспользоваться бесплатными виртуальными номерами для России, Украины, Казахстана и стран Европы.

Правило №7. Не передавать конфиденциальную информацию в чатах

Не отправляйте по почте или в мессенджерах конфиденциальную информацию: сканы паспорта, документы и так далее. Если мошенники взломают аккаунт — увидят конфиденциальную информацию.

Если отправлять документы все равно надо — удаляйте их после отправки или пользуйтесь защищенными сервисам, иначе нарушите конфиденциальность. Например, для отправки почты подойдут надежные сервисы Protonmail или Posteo. А для общения в мессенджерах — Telegram, Signal, Wire.

Правило №8. Ограничить информацию о себе в интернете

Не публикуйте в интернете номера телефонов, адреса личной почты и подробную информации о себе. Так мошенники смогут связать ваши действия в интернете с реальной личностью, а потом использовать информацию для социальной инженерии.

Социальная инженерия — психологическое манипулирование людьми, которое принуждает их сделать определенное действие или разглашать конфиденциальную информацию.

Правило №9. Не переходить по подозрительным ссылкам

Мошенники могут рассылать ссылки на фишинговые сайты. Например, на клоны маркетплейсов. Когда человек переходит по такой ссылке и пытается купить товар — сайт считывает данные карты и ворует их.

Другой вариант — ссылка может вести на сайт с вредоносным ПО, которое ворует информацию с ПК. Либо на сайт может быть встроен крипто-майнер, который запускается при посещении сайта. Скрытый майнинг снижает производительность компьютера пользователя и сокращает срок его службы.

Поэтому не переходите по ссылкам, которые отправляют незнакомые люди. Если ссылку прислал знакомый человек, но без сопроводительного текста — не переходите по ней. Возможно, аккаунт человека взломали и рассылают спам.

В письмах мошенники предлагали получателям участвовать в торгах по государственному проекту и встроили кнопку «Сделать ставку», через которую пользователи попадали на фишинговый сайт. Там людям предлагали ввести свои учетные данные Office 365 для входа в аккаунт. В итоге хакеры воровали данные для входа в аккаунты и использовали в своих целях.

Сколько работников пострадало и сколько денег удалось украсть мошенникам — неизвестно.

Если вам скинули подозрительную ссылку, но перейти по ней все равно хочется — делайте это через виртуальную машину. Главное, чтобы в виртуальной машине не было личной информации, например банковских данных. Если ссылка окажется вредоносной и заразит ПК — пострадает только виртуальная машина. Ее можно удалить вместе с вирусом и не повредить основной ПК.

Правило №10. Создать отдельную карту для платежей в интернете

На отдельную карту отправляйте только ту сумму, которая нужна для покупки. Даже, если вы наткнетесь на мошенников и они украдут деньги с карты — украдут только часть, а не все сбережения.

Если отдельную карту заводить не хотите — пользуйтесь Apple Pay и Google Pay. Сервисы шифруют данные привязанных карт, поэтому сайты не узнают ни номера, ни CVC карт.

Правило №11. Использовать антивирус

Вирусы могут сломать ПК, сделать недоступной часть постоянной памяти, украсть конфиденциальную информацию: логины, пароли, банковские реквизиты. Чтобы этого не допустить — устанавливайте антивирусы. Например, Bitdefender или Norton.

Они будут блокировать подозрительные сайты, сообщать о подозрительных письмах и не дадут установить вредоносную программу.

Правило №12. Пользоваться анонимным поисковиком

Например, DuckDuckGo. Поисковик позиционирует себя как антигугл с момента образования. Его фишка — он не сохраняет IP-адрес пользователя и не использует файлы куки. Поисковые запросы — единственное, с чем платформа работает. Поэтому поиск максимально приватный. Ваши данные не попадают в интернет и никто не сможет отследить вас по запросу.

Поисковик DuckDuckGo можно скачать на iOS и Android, установить как расширение в Google Chrome.

Для продвинутых: устанавливать защищенные ОС

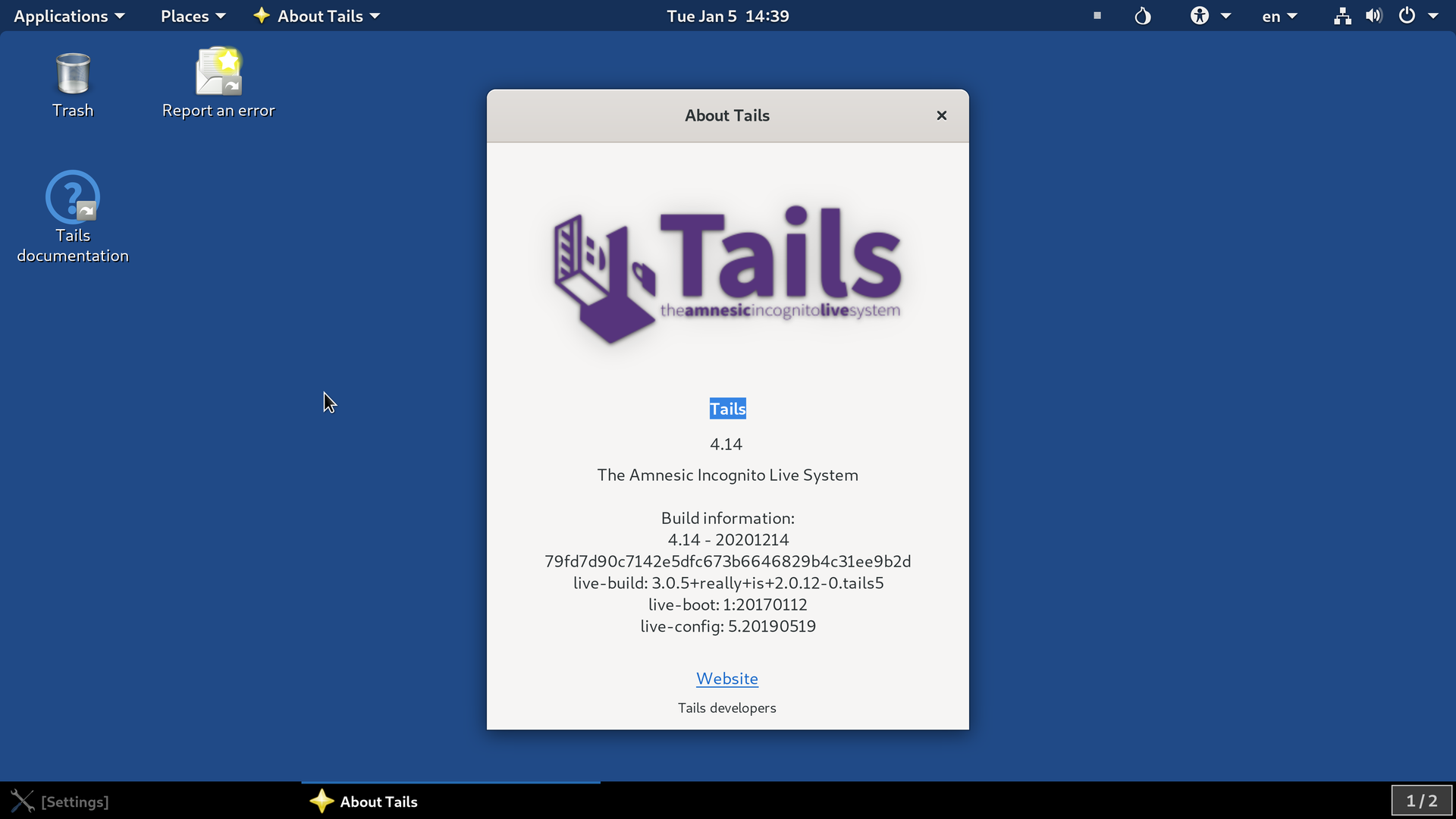

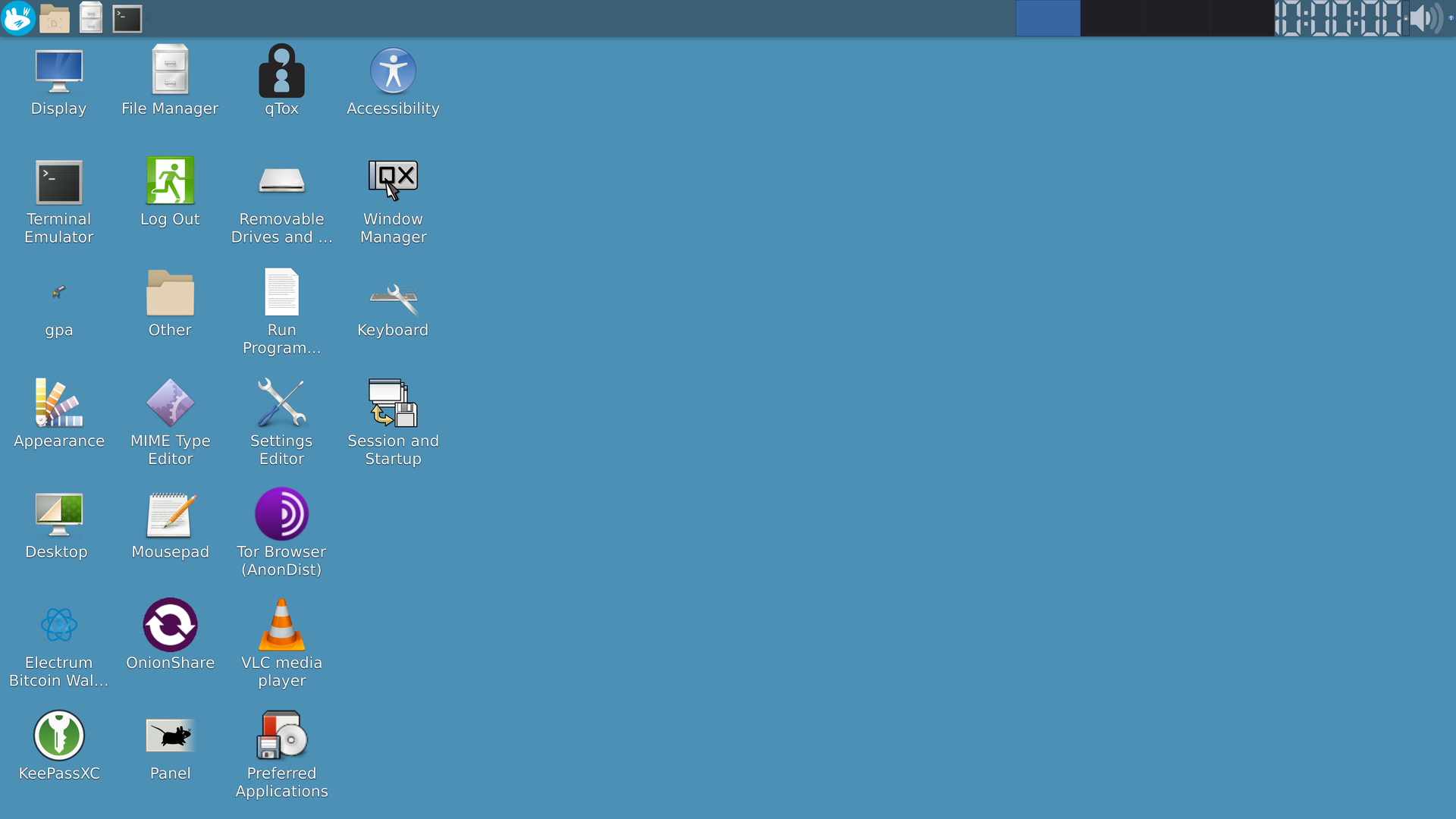

Если хотите добиться еще большей конфиденциальности и не оставлять никаких следов в интернете — пользуйтесь специальными защищенными ОС. Например, Talis OS, Whonix или Linux Kodachi.

Преимущество таких систем в том, что все соединение в них идут через сеть Tor, а после выключения или перезагрузки системы все скачанные файлы, история браузера и т.д. — удаляются.

Tails OS — дистрибутив Linux на основе Debian, создан для приватности и анонимности в сети. Все исходящие соединения заворачиваются в сеть Tor, а неанонимные — блокируются.

OS запускается только с внешнего носителя, на жесткий диск компьютера установить ее нельзя.

Talis используют для быстрого доступа к сети и некоторым валютным операциям или к удаленному web-ресурсу. Через систему работают с документами, общаются по зашифрованному каналу через встроенные мессенджеры и работают с криптовалютой.

Whonix — дистрибутив Linux на основе Debian, который создает анонимность с помощью VirtualBox и Tor. Его особенность — ни вредоносные программы, ни компрометация учётной записи супервизора не могут привести к утечкам IP-адреса и DNS. Всё ПО системы настроено с учетом требований безопасности.

Система Whonix состоит из двух виртуальных машин: Whonix-Gateway и Whonix-Workstation. Они соединены через изолированную сеть, в которой первая работает через Tor, а вторая полностью изолирована.

На Whonix можно настраивать разные связки Tor + VPN. Например, сначала весь трафик направлять через VPN, потом через Tor и снова через VPN.

Whonix используют, чтобы соблюдать безопасность в мессенджерах, работать с разными типами файлов и скачивать что-то из интернета.

Linux Kodachi — базируется на системе Debian. Отправляет весь трафик через VPN, а потом через сеть Tor с DNS шифрованием.

Преимущество Kodachi над другими OS в том, что она позволяет изменять выходные узлы и выбирать конкретной страны с помощью «Multi Tor». Также в OS есть собственные защищенные приложения:

- Для шифрования информации — TrueCrypt, VeraCrypt.

- Для общения — GnuPG, Enigmail, Seahorse, GNU Privacy Guard Assistant.

- Для удаления следов в интернете — MAT, Nepomuk Cleaner, Nautilus-wipe, BleachBit.

- Для серфинга в сети — собственный браузер на основе Tor Browser.

Kodachi используют как обычную OS: для анонимного серфинга, общения, оплат и так далее.

Лучшая комбинация для защиты в интернете

Если соблюдать все правила безопасности в интернете — не защититесь от хакеров и мошенников. VPN, Tor и другие методы защиты по отдельности также не защитят от опасностей на 100%.

Но, если соединить несколько методов защиты — это сильно повысит защищенность в интернете.

Поэтому первый шаг — установите виртуальную машину. Она создаст отдельную среду для интернета и защитит основной ПК от вирусов. Даже, если вы их скачаете и установите. Кроме того, ВМ защитит от утечки параметров ПК, по которым вас могут отследить.

Второй шаг — поставьте на виртуальную машину защищенную OS. Одну из тех, что мы перечислили. Они помогут дополнительно изолировать ПК от вирусов и защититься от потери важной информации.

Третий шаг — установите браузер Tor. Он будет шифровать и изменять ваш IP адрес, запросы и так далее.

Четвертый шаг — поставьте VPN. Он создаст дополнительный туннель для интернет-трафика и предотвратит потерю секретной информации.

Подводя итоги

Анонимность и защищенность информации в интернете зависит от ваших действий. Даже самые защищенные OS, купленные номера телефонов и криптовалюта не помогут скрыться от слежки и хакеров, если логиниться в свои аккаунты с заполненной информацией и не разделять интернет для разных целей.

А лучшая комбинация методов для защиты — это защищенная OS + виртуальная машина + Tor + VPN.